Solution DrayTek NIS2

Sécurité réseau et conformité

Conformité NIS2 : La solution DrayTek pour les organisations critiques

Face aux exigences croissantes de la directive NIS2, qui impose aux entités essentielles et importantes de renforcer leur cybersécurité, les entreprises doivent adopter des solutions robustes pour protéger leur infrastructure IT. Les équipements DrayTek répondent à ces besoins avec une protection complète : firewalls intelligents, VPN chiffrés, authentification multifactorielle et gestion centralisée. L’objectif : assurer la résilience, la conformité et la sécurité de votre système d’information face aux menaces numériques actuelles.

Gérer efficacement les risques de cybersécurité

Exploiter des systèmes d'information sécurisés

Signaler rapidement les incidents

Sécuriser leurs chaînes d'approvisionnement

Cette directive sous-tend la stratégie de l'Europe pour contrer les cybermenaces croissantes ciblant les infrastructures critiques et les services essentiels.

🛡️ Pourquoi la directive NIS2 est vitale pour la cybersécurité de l'Union Européenne

Depuis l’adoption de la première directive NIS en 2016, le paysage numérique européen a profondément changé. Les cyberattaques sont devenues plus fréquentes, plus sophistiquées et souvent coordonnées à grande échelle. Face à cette évolution, l’Union européenne a renforcé son cadre réglementaire avec la directive NIS2, adoptée en 2023.

- Élargir la portée pour inclure plus de secteurs et d’entreprises de taille moyenne

- Imposer des exigences plus strictes en matière de gestion des risques et de déclaration des incidents

- Mettre en évidence les risques liés à la chaîne d’approvisionnement et à la sécurité des fournisseurs

- Introduire une application plus stricte et des sanctions pour non-conformité

En conséquence, les organisations et leurs fournisseurs de technologie doivent élever les normes de cybersécurité pour assurer la continuité opérationnelle et la protection des données.

🔐 Comment les produits DrayTek soutiennent la conformité NIS2

La directive européenne NIS2 impose aux organisations critiques de renforcer leur cybersécurité. Elle concerne un large éventail de secteurs, incluant la santé, l’énergie, les transports, l’administration et les infrastructures numériques. Même sans obligation réglementaire directe, DrayTek en tant que fabricant mondiale de solutions de réseau, fournisseur des routeurs, de commutateurs et de points d’accès sans fil sécurisés, aligne ses produits et ses services sur ses principes principes de cybersécurité pour soutenir les objectifs de conformité des entreprises et répondre aux exigences de conformité.

Pratiques de sécurité clés alignées sur le NIS 2

| Exigence NIS 2 | Engagement DrayTek |

|---|---|

| Sécurisé par conception et par défaut | Les appareils sont livrés avec des paramètres renforcés, des protocoles sécurisés (HTTPS, SSH) et un accès hérité désactivé par défaut |

| Cycle de vie sécurisé du développement logiciel | Le développement de micrologiciels intègre des révisions de code, des tests de vulnérabilité et des versions signées |

| Gestion des correctifs en temps du temps | Les mises à jour et les avis fréquents du micrologiciel traitent rapidement des vulnérabilités nouvellement découvertes |

| Transparence de la chaîne d’approvisionnement | Utilisation de SBOM (Software Bill of Materials) et fabrication étroitement contrôlée |

| Coordination de la réponse aux incidents | Processus de contact de sécurité dédié et de coordination des clients |

| Documentation complète | Guides de déploiement de sécurité, listes de contrôle de configuration et meilleures pratiques |

| Protection du micrologiciel au niveau du démarrage | Secure Boot aide à renforcer la sécurité NIS 2 en validant l’intégrité du micrologiciel au démarrage, ce qui réduit le risque de logiciels malveillants persistants ou d’exécution de code non autorisée |

Routeurs de Nouvelle Génération DrayOS 5

- WAN Cellulaire/ GbE

- Modem 4G/3G SIM

- 60k Sessions NAT

- 2 VPNs

- WLAN 11ac (option)

- WAN Cellulaire & GbE

- Modem 5G/4G/3G SIM

- 60k Sessions NAT

- 2 VPNs

- WLAN 11ac (option)

- WAN 2.5 GbE

- USB 4G LTE

- 60k Sessions NAT

- 4 VPN

- WLAN 11ax

Principales caractéristiques prises en charge sur tous les modèles :

- Gestion des rôles d’utilisateur avec des contrôles de privilèges fins

- Micrologiciel signé numériquement pour assurer l’intégrité du logiciel et prévenir la falsification

- Prise en charge complète du VPN

- Protocoles : IPSec, OpenVPN et WireGuard

- Comprend l’authentification à deux facteurs (2FA) à l’aide de TOTP pour une sécurité VPN améliorée

- Provisionnement Zero-Touch via TR-069 et Auto Configuration Server (ACS) pour un déploiement évolutif et à distance

Routeurs robustes, largement déployés :

- WAN Cellulaire/ GbE

- Modem 4G/3G SIM

- 60k Sessions NAT

- 2 VPNs

- WLAN 11ac (option)

- WAN Cellulaire & GbE

- Modem 5G/4G/3G SIM

- 60k Sessions NAT

- 2 VPNs

- WLAN 11ac (option)

- WAN 2.5 GbE

- USB 4G LTE

- 60k Sessions NAT

- 4 VPN

- WLAN 11ax

Qu’est-ce qui fait de ces modèles un investissement intelligent ?

- Fiabilité prouvée : Testé et fiable par des milliers d’entreprises dans le monde entier.

- Options VPN étendues : Prend en charge IPSec, SSL, L2TP, OpenVPN et WireGuard avec authentification à deux facteurs intégrée (2FA).

- Sécurité améliorée : 2FA basé sur TOTP sécurise l’accès VPN, protégeant les données commerciales critiques.

- Gestion efficace : Compatible avec TR-069 et ACS pour une configuration et une surveillance à distance rationalisées.

- Mises à jour cohérentes du micrologiciel : Assure la sécurité à long terme et les améliorations des fonctionnalités.

- Réduction de la complexité informatique : un micrologiciel uniforme sur tous les modèles facilite la maintenance et la formation.

Points d'accès sans fil :

Points d'accès WiFi 6 double bande 11ax

- AX6000 double bande

- Alimenter par DC/PoE

- Port 2.5GbE

- AX3600 double bande

- Alimenter par DC/PoE

- Port 2.5GbE

- AX6000 double bande

- Alimenter par DC/PoE

- 5 Ports Switch GbE

- AX3000 double bande

- Alimenter par DC/PoE

- Port 2.5GbE

Points d'accès double bande 11ac

- AX1300 double bande

- Alimentée PoE

- PoE in/out modèle RPD

- Étanche IP67

- AX1300 double bande

- Alimentée par DC/PoE

VigorAP 903

- AX1300 double bande

- Alimentée PoE

- Switch 5 ports intégré

- AC1200 double bande

- Prise murale

Le rôle des points d’accès dans le renforcement de la cybersécurité :

- Sécurité sans fil d’entreprise WPA3

- Segmentation VLAN et SSID

- Gestion centralisée et détection des points d’accès malveillants

- Mises à jour du micrologiciel cryptées et administration sécurisée

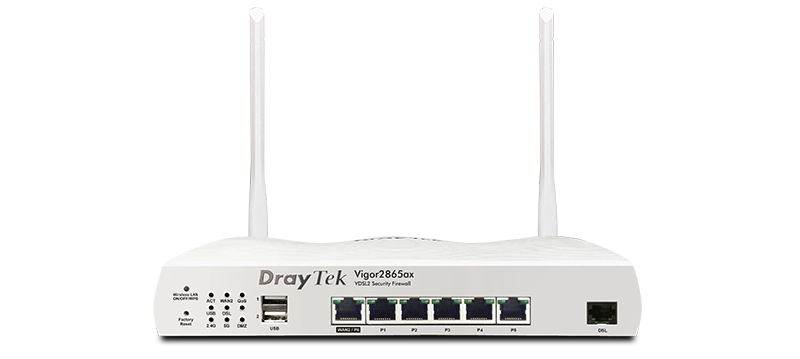

Commutateurs gérés :

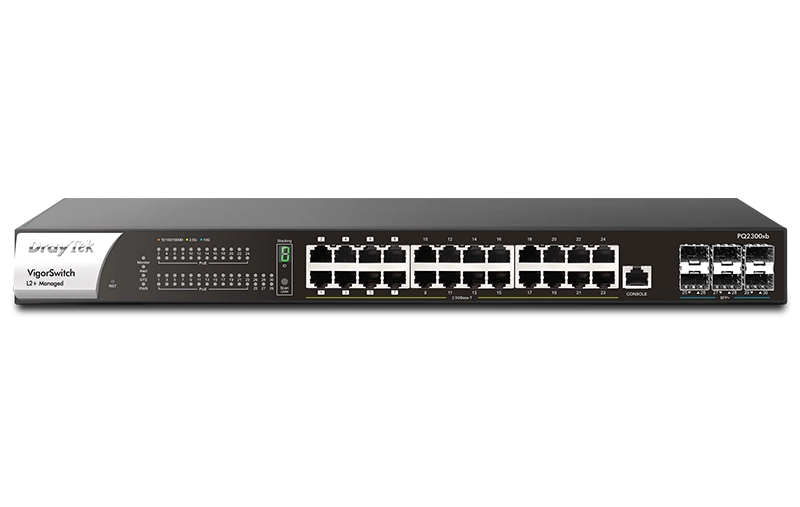

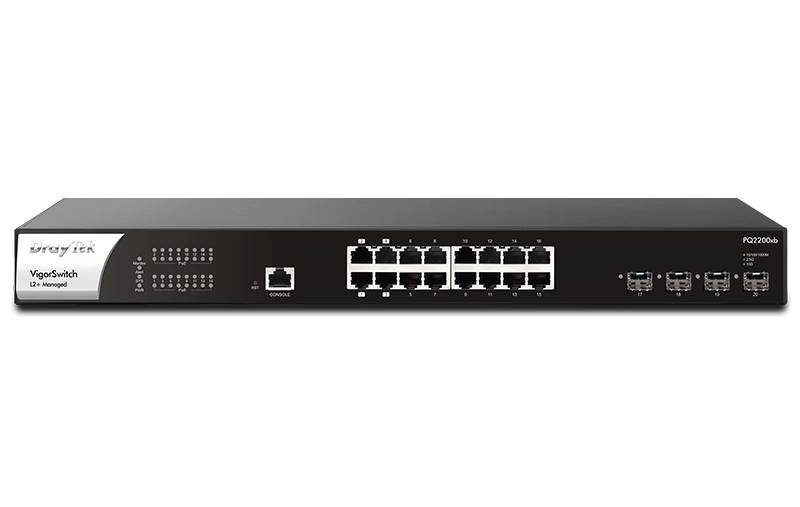

Commutateurs géré L2/L2+

Ports Ethernet 10/100/1000/2500Mbps, Slot SFP+10G

- 24 ports PoE/PoE+/PoE++ 2,5G

- 6 slot fibre 10G SFP+

- L2+ Géré

- Commutation 240G

- Budget PoE 400W

- Secours Alimention CC

- Montage en rack 1U

- 16 ports PoE/PoE+/PoE++ 2,5G

- 4 slot fibre 10G SFP+

- L2+ Géré

- Commutation 160G

- Budget PoE 400W

- Montage en rack 1U

- 8 ports PoE/PoE+/PoE++ 2,5G

- 4 slot fibre 10G SFP+

- L2+ Géré

- Commutation 120G

- Budget PoE 140W

- Montage en rack 1U

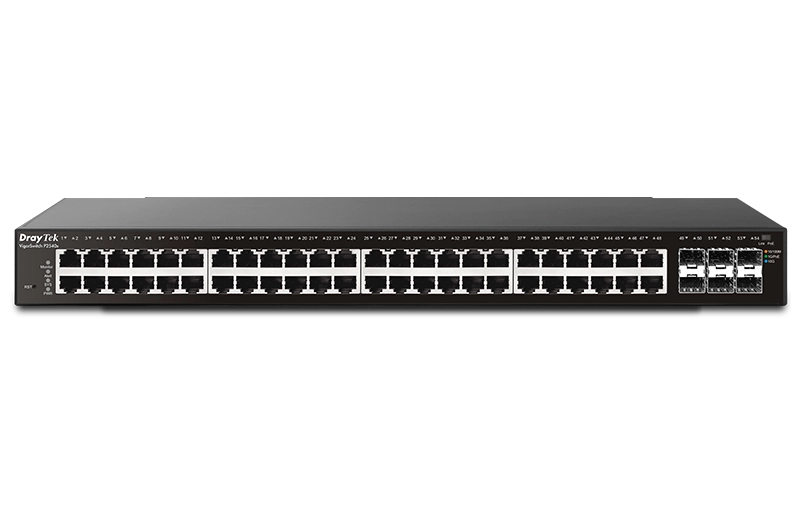

Ports Ethernet 10/100/1000Mbps, Slot SFP+10G

- 48 ports PoE/PoE+ GbE

- 6 slot fibre 10G SFP+

- L2+ Géré

- Commutation 216G

- Budget PoE 400W

- Montage en rack 1U

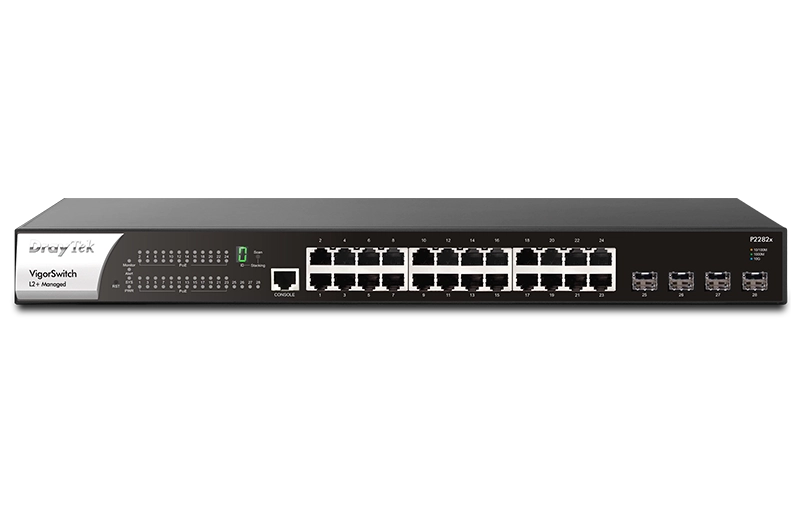

VigorSwitch G2282x

- 24 ports PoE/PoE+ GbE

- 4 slot fibre 10G SFP+

- L2+ Géré

- Commutation 128G

- Budget PoE 400W

- Montage en rack 1U

VigorSwitch G2100

- 8 ports PoE/PoE+ GbE

- 2 slot fibre 10G SFP+

- L2+ Géré

- Commutation 20G

- Budget PoE 140W

- Montage en rack 1U

Commutateurs Web Smart & Smart Lite PoE+

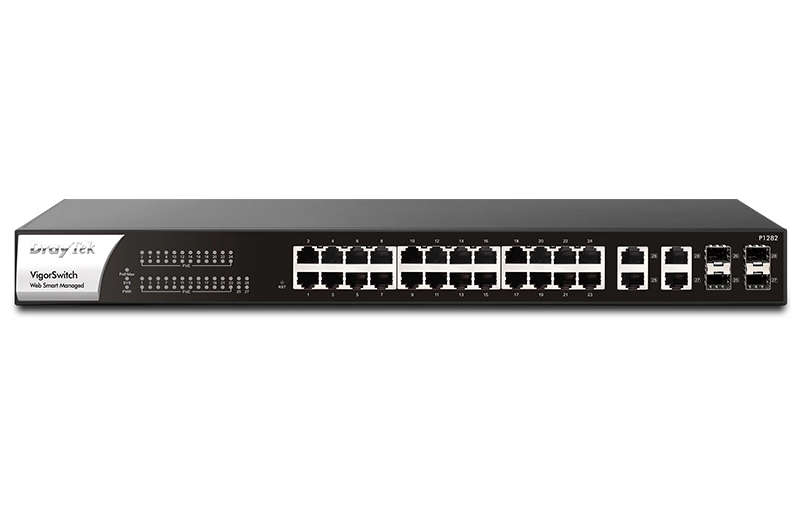

VigorSwitch P1282

- 24 ports PoE/PoE+ GbE

- 4 ports combo SFP/RJ45

- Web intelligent

- Commutation 56G

- Budget PoE 400W

- Montage en rack 1U

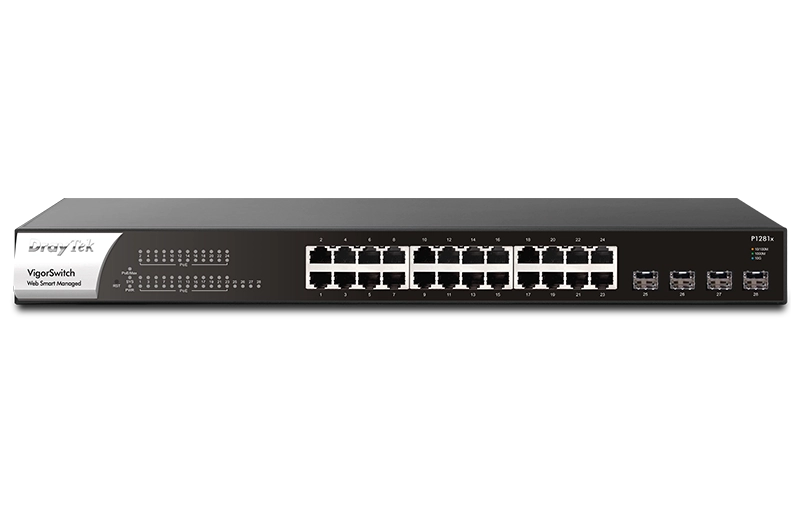

VigorSwitch P1281x

- 24 ports PoE/PoE+ GbE

- 4 slot fibre 10G SFP+

- Web intelligent

- Commutation 56G

- Budget PoE 400W

- Montage en rack 1U

- 8 ports PoE+ 2,5GbE

- 2 slot fibre 10G SFP+

- Web intelligent

- Commutation 65G

- Budget PoE 64W

- 5 ports PoE+ 2,5GbE

- 2 slot fibre 10G SFP+

- Web intelligent

- Commutation 65G

- Budget PoE 64W

Les caractéristiques de la conformité comprennent :

- Contrôle d’accès basé sur le port 802.1X

- ACL, espionnage DHCP, prévention des DoS

- Gestion sécurisée via HTTPS et SSH

- Prise en charge de PoE+ pour les appareils critiques tels que les caméras IP et les points d’accès sans fil

…et des modèles plus actuels ou futurs conçus pour répondre à l’évolution des exigences en matière de cybersécurité.

Améliorer la conformité aux outils avancés de cybersécurité

En plus de notre matériel de base, DrayTek offre de puissantes solutions de cybersécurité telles que le filtrage de la réputation URL/IP, la gestion des appareils VigorACS 3, la gestion du réseau VigorConnect et VPN Matcher pour une automatisation VPN sécurisée. Bien que ces outils eux-mêmes ne soient pas explicitement réglementés en vertu de la norme NIS 2, ils fournissent des capacités essentielles qui aident les organisations à atteindre et à maintenir la conformité à la norme NIS 2 en :

- Améliorer la détection et l’atténuation des menaces

- Centralisation de la gestion sécurisée des appareils

- Permettre un accès à distance sécurisé fiable et automatisé

- Rationaliser la visibilité et le contrôle du réseau

VPN intelligent, frappe de port et démarrage sécurisé : renforcement de l’intégrité du système

NIS 2 met l’accent sur la conception sécurisée du système et l’accès contrôlé. Les technologies de DrayTek répondent à cela avec :

- Smart VPN – Accès VPN crypté et basé sur des politiques avec prise en charge de 2FA

- Port Knocking – Contrôle d’accès secrète qui ne révèle que les ports ouverts après une séquence correcte

- Démarrage sécurisé – S’assure que seul le micrologiciel authentifié est chargé au moment du démarrage, empêchant les attaques de bas niveau ou les infections persistantes de logiciels malveillants

Ensemble, ces outils aident les organisations à maintenir des systèmes de haute intégrité, à se défendre contre les accès non autorisés et à mettre l’accent mis par NIS 2 sur les opérations sécurisées.

À mesure que la réglementation européenne en matière de cybersécurité évolue, DrayTek reste déterminée à permettre aux clients de répondre et de dépasser les attentes des NIS 2. Grâce à la conception de produits sécurisés, à la maintenance opportune du micrologiciel, à une documentation complète et à des solutions de cybersécurité avancées, y compris l’automatisation des VPN, la gestion des appareils et les contrôles d’accès, DrayTek permet aux secteurs critiques de créer des réseaux résilients, conformes et sécurisés.

Avec nos partenaires et utilisateurs, DrayTek contribue à protéger l’infrastructure numérique de l’Europe aujourd’hui et à l’avenir.

📞 Besoin d’aide pour votre conformité NIS2 ? Contactez-nous

Vous souhaitez sécuriser votre infrastructure réseau ou en savoir plus sur les solutions DrayTek compatibles avec la directive NIS2 ?

Notre équipe vous accompagne dans l’évaluation de vos besoins, la sélection des équipements adaptés et la mise en œuvre des bonnes pratiques de cybersécurité.

Oui. Grâce à des fonctionnalités comme les logs détaillés, alertes automatiques, monitoring en temps réel, et l’intégration avec des outils tiers, DrayTek aide les organisations à détecter, signaler et documenter les incidents comme requis par la directive NIS2.

Absolument. La plateforme VigorACS permet la gestion centralisée multi-sites, idéale pour les entreprises avec des infrastructures réparties. Elle assure le déploiement de politiques de sécurité cohérentes et une visibilité complète du réseau.

DrayTek intègre des mécanismes de contrôle d’accès, de segmentation réseau et des fonctions d’audit qui aident à sécuriser les connexions avec les fournisseurs, partenaires et équipements tiers — un point clé dans la conformité NIS2.